Flottenmanagement-Apps vs. Schlüsselmanagement-Lösungen für Flotten

Flottenmanagement-Apps sind seit Jahren ein beliebtes Werkzeug bei Fuhrparkleitern – und das zurecht. Fahrer-Feedback und Telematik liefern wertvolle...

4 Min. Lesezeit

Shannon Arnold : Updated on April 30, 2026

Sie können über modernste Cybersicherheitslösungen verfügen, die jede digitale Bedrohung in Sekunden erkennen – doch all das hilft wenig, wenn Angreifer physischen Zugriff auf Systeme erhalten, weil Türen, Schlüssel oder Geräte nicht ausreichend gesichert sind.

Die Realität ist: Physische und digitale Sicherheit lassen sich heute nicht mehr voneinander trennen. Beide Bereiche verschmelzen zunehmend. Ein digitaler Vorfall kann physischen Zugriff ermöglichen – und eine Lücke in der physischen Sicherheit kann direkt zu einer Kompromittierung der IT-Systeme führen.

Für Betreiber von Stromnetzen, Wasseraufbereitungsanlagen, Verkehrsinfrastrukturen und anderen kritischen Einrichtungen sind die Risiken besonders hoch. Ein Sicherheitsvorfall kann nicht nur zu möglichen Datenverlusten führen, sondern auch zu großflächigen Versorgungsausfällen, Gefährdungen der öffentlichen Sicherheit oder sogar Risiken für die nationale Sicherheit.

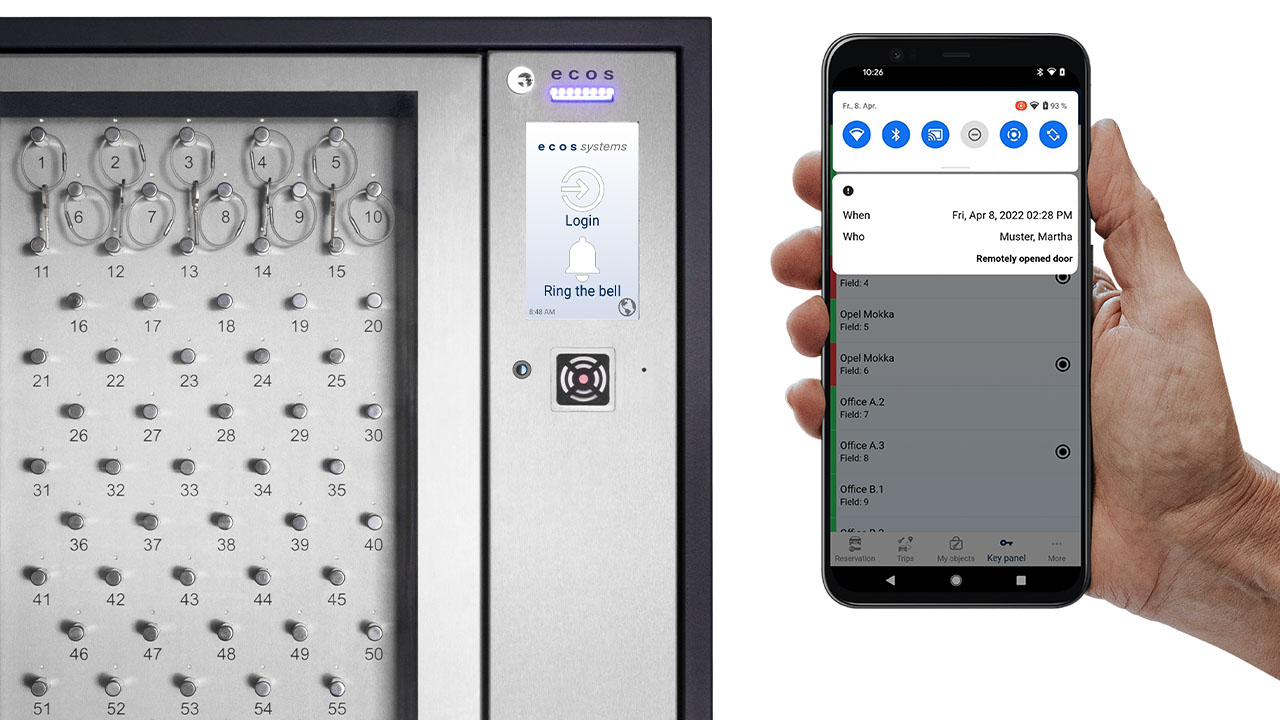

Dieser Artikel zeigt, wie moderne Angriffe Schwachstellen in physischen Zutrittskontrollen, in der Geräteverwaltung und im Schlüsselmanagement ausnutzen – und wie intelligente Systeme wie ecos eine nachvollziehbare, auditierbare Kontrolle darüber bieten, wer Zugang zu Ihren sensibelsten Bereichen erhält.

Staatlich unterstützte Akteure, Hacktivisten und organisierte Kriminalität nutzen zunehmend Lücken an der Schnittstelle zwischen physischer und digitaler Sicherheit.

Der Colonial-Pipeline-Vorfall als deutliche Warnung

Der Ransomware-Angriff auf die Colonial Pipeline im Jahr 2021 hat gezeigt, dass ein einziges schlecht gesichertes Konto ausreicht, um den Ausnahmezustand in 17 US-Bundesstaaten auszulösen. Die Angreifer nutzten ein kompromittiertes Passwort eines veralteten, aber noch aktiven VPN-Zugangs.

Seitdem betont die CISA (Cybersecurity and Infrastructure Security Agency), dass der Schutz von OT-Umgebungen (Operational Technology) sowohl strikte digitale Hygiene als auch robuste physische Zugangskontrollen erfordert.

Auf eines allein zu setzen ist keine Option mehr.

Staatliche Akteure nehmen kritische Infrastrukturen ins Visier

Laut CISA-Berichten kartieren staatliche Gruppen aus China, Russland und dem Iran Schwachstellen in den kritischen Infrastrukturen der USA und Europas. Ihre Methoden umfassen:

Insider-Bedrohungen bleiben ein großes Risiko

Beschäftigte oder externe Techniker mit legitimen Zugangsrechten können – absichtlich oder unbeabsichtigt – zum Angriffsvektor werden.

Die CISA warnt aktuell besonders davor, dass von der VR China unterstützte Gruppen gezielt Systeme und Personen mit erhöhtem Risiko identifizieren.

Während Unternehmen Millionen in digitale Sicherheit investieren, versuchen Angreifer zunehmend, diese Barrieren zu umgehen, indem sie physisch anstürmen. Eine gestohlene Karte, ein nicht kontrolliertes Gerät oder ein unüberprüfter Dienstleister kann gefährlicher sein als eine komplexe Phishing-Kampagne.

Physische Angriffe als Auslöser von Cybervorfällen

Der Stuxnet-Wurm, vermutlich über einen präparierten USB-Stick eingeschleust, zielte auf industrielle Steuerungssysteme in der iranischen Anlage Natanz. Ein Netzwerkzugang war dafür nicht notwendig – lediglich physischer Zugriff.

Auch sogenannte „USB-Drop“-Angriffe sind weiterhin äußerst effektiv: Angreifer platzieren infizierte USB-Sticks an Orten, an denen sie von Beschäftigten gefunden werden. Ein unbedachter Klick genügt.

ecos systems unterstützen Sie zusätzlich dabei, USB-Geräte sicher zu verwalten, etwa durch automatisierte Schubladen, die nur autorisierte Zugriffe zulassen. Das ecos Dashboard und die ecos webman-App ermöglichen gleichzeitig eine vollständige Inventarisierung und Nachverfolgung.

Weitere typische physische Angriffswege:

Risiken durch Dienstleister und Besucher

Schwachstellen entstehen häufig dort, wo externe Techniker oder Dienstleister unzureichend kontrolliert werden:

Diese „temporären“ Berechtigungen können leicht zu langfristigen Sicherheitsrisiken werden.

Unkontrollierte Schlüsselduplikationen

Mechanische Schlüssel können nahezu überall kopiert werden, RFID-Karten und Badges lassen sich leicht klonen. Ohne lückenlose Protokollierung bleibt dies oft unbemerkt.

ecos Schlüsselschränke verfügen über integrierte Kameras, die Fotos oder Videos des Nutzers während der Entnahme oder Rückgabe aufzeichnen – ein wichtiges Werkzeug für Audits und Ermittlungen.

Regulatorische Rahmen wie KRITIS in Deutschland, ISO/IEC 27001 sowie CISA-Richtlinien in den USA verlangen eindeutige physische Sicherheitskontrollen.

Mehrere Standards mit einem einzigen System erfüllen

Moderne Schlüsselmanagement-Systeme wie ecos unterstützen eine ganzheitliche Compliance:

Eine zeitgemäße Sicherheitsarchitektur nutzt physische Zugangskontrollen als intelligente, kontinuierlich überwachende Verteidigungsschicht.

ecos systems wurden speziell für diese Anforderungen entwickelt: 24/7-Betrieb, regulatorische Vorgaben, komplexe Bedrohungsszenarien.

Echtzeitüberwachung & Anomalieerkennung

Traditionelle Systeme übertragen Daten oft nur einmal täglich oder wöchentlich. Das schafft gefährliche blinde Flecken.

ecos systems kommunizieren kontinuierlich über 4G/5G-Konnektivität via ecos care – unabhängig vom lokalen IT-Netzwerk.

Das ermöglicht: sofortige Benachrichtigung bei Schlüsselentnahme (z. B. um 02:17 Uhr)

Automatisierte Compliance-Berichte

GPS-gestützte und manipulationssichere Protokolle ermöglichen die Erstellung von Berichten in Echtzeit – manuell oder automatisch.

Strukturierte Besucher- und Dienstleisterprozesse

Mit ecos können Unternehmen:

Multi-Faktor- und Multi-User-Authentifizierung

ecos unterstützt verschiedene Authentifizierungsverfahren:

Für besonders kritische Schlüssel ist zudem eine integrierte Zwei-Personen-Freigabe verfügbar. Diese Funktionalität, die bei vielen Herstellern im Markt als zusätzliches Modul gekauft werden muss, ist bei ecos in unserer Standard-Softwareversion enthalten.

Da Angreifer physische und digitale Schwachstellen gleichermaßen ausnutzen, müssen beide Bereiche eng miteinander verzahnt sein.

ecos systems ermöglichen diese Integration und unterstützen den Übergang von einer reaktiven zu einer proaktiven Sicherheitsstrategie.

Bei verdächtigen Zugriffen sendet das System Echtzeitbenachrichtigungen per E-Mail, SMS oder Push. Über die ecos webman-App können Verantwortliche Ereignisse prüfen und Maßnahmen einleiten – auch unterwegs.

ecos care bietet eine rund um die Uhr erreichbare technische Hotline – ein entscheidender Vorteil gegenüber Anbietern, die sich auf Ticketsysteme oder Bürozeiten verlassen.

Ihre Systeme bleiben auch dann funktionsfähig, wenn Netzwerk oder Strom ausfällt:

Nicht jede Bedrohung lässt sich verhindern. Aber Sie können sicherstellen, dass Ihr System sie früh erkennt, schneller reagiert und zuverlässig fortfährt.

Die physische Zugangskontrolle ist Ihre erste Verteidigungslinie. Sorgen Sie dafür, dass sie robust und zukunftssicher ist.

Vereinbaren Sie jetzt ein Beratungsgespräch mit den ecos-Sicherheitsexperten.

Flottenmanagement-Apps sind seit Jahren ein beliebtes Werkzeug bei Fuhrparkleitern – und das zurecht. Fahrer-Feedback und Telematik liefern wertvolle...

Sie können über modernste Cybersicherheitslösungen verfügen, die jede digitale Bedrohung in Sekunden erkennen – doch all das hilft wenig, wenn...