Schlüsselschränke

für die elektronische Schlüsselverwaltung

für die elektronische Schlüsselverwaltung

Qualitätsorientierte elektronische Schlüsselschränke

Unsere elektronische Schlüsselschränke werden über 10 Jahre genutzt. Im Schnitt wird jeder ID-Stecker täglich gezogen und gesteckt. Dies summiert sich auf zehntausende Nutzungen über die gesamte Lebensdauer.

-

Das Ergebnis von jahrelanger Detailverbesserung ist ein Schlüsselkasten mit minimaler Anzahl an Komponenten. Das Gehäuse ist aus einem Stück geformt und erlaubt keinen Zugang zu Schrauben oder den innenliegenden Scharnieren.

-

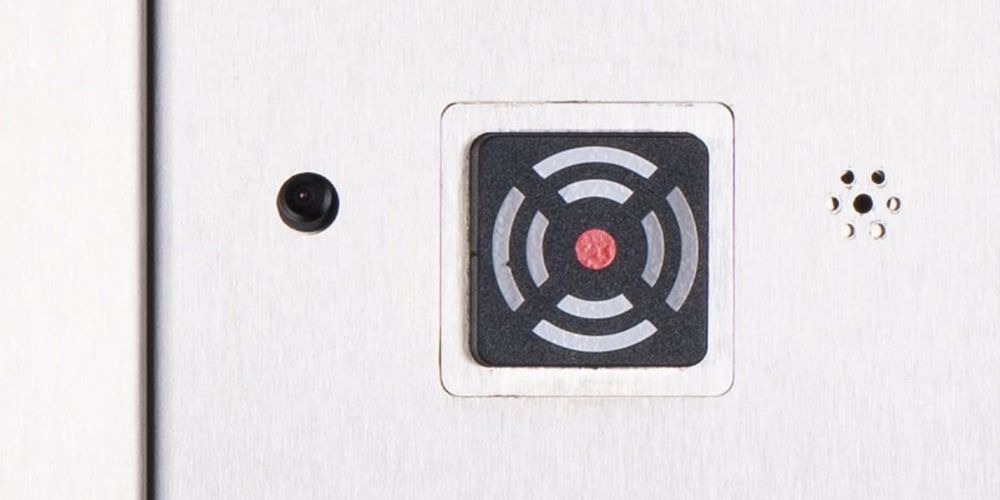

Die Nutzung von Edelstahl-Elementen ist nicht nur ästhetisch herausstechend, sondern dient vor allem der Langlebigkeit unserer Schlüsselsysteme. Selbst nach Jahren intensiver Nutzung ist die Front ohne Gebrauchsspuren und verleiht Ihrem Unternehmen einen hochklassigen Touch. Ohne Griffe und dank der antibakteriellen Eigenschaften von Edelstahl ist dies eine sichere Schnittstelle in Ihrem Unternehmen.

-

Unsere ¼ -Inch großen ID-Stecker nutzen eine erprobte Technologie, welche bereits in den ersten Fernsprechanlagen Ende des 19. Jahrhunderts genutzt wurden. Aus diesem Grund geben wir darauf 5 Jahre Garantie. Selbst nach tausendfachem Ziehen und Stecken funktionieren unsere ID-Stecker wie neu.

-

Die Bedienterminals funktionieren wie moderne Touchscreens, stammen jedoch aus dem Industriebereich, so dass sie für einen 24/7 Betrieb ausgelegt sind. Dank der intuitiven Benutzung gewöhnen sich Ihre Mitarbeiter einfacher an Ihre neue elektronische Schlüsselverwaltung.

Hochgradig anpassungsfähige elektronische Schlüsselverwaltung

Viele verschiedene Anwendungen können mit elektronischen

Schlüsselverwaltung erfüllt werden. Unterschiedliche Anpassungen sorgen für eine einfache Integration in Ihre Prozesse.

Sie können 4 Standard-Authentifizierungsmethoden für Ihren Schlüsselschrank wählen – PIN-Code, RFID-Leser, Fingerabdruck und/oder -Venen oder QR-Code Scanner. Alle gängigen Kartenformate werden von den Lesern unterstützt. Darüber hinaus können wir die verschiedenen Authentifizierungsmethoden je nach Bedarf auch kombinieren.

RFID-Leser

Standardleser

Unterstützt ein Hochfrequenzband von 13,56 MHz und die Kommunikationsprotokolle Mifare, I-Code, HID, Legic.

Kombileser

Unterstützt das Hochfrequenzband von 13,56 MHz, das Niederfrequenzband von 125 kHz und die Kommunikationsprotokolle Mifare, I-Code, HID (einschließlich HID Prox), Legic, Hitag, Unique.

Biometrischer Leser

Fingerabdruckleser

Der biometrische Abgleich ist MINEX/FIPS 201-konform und FBI PIV IQS-zertifiziert mit einer konfigurierbaren FAR (Falschakzeptanzrate) von 10-8 und einer Abgleichgeschwindigkeit von bis zu 0,6 Sekunden.

Fingervenen- und -abdruckleser

Die gleichzeitige Erfassung und Verarbeitung von Fingervenen- und Fingerabdruckdaten sorgt für unvergleichliche Genauigkeit und Sicherheit. Der biometrische Abgleich ist MINEX/FIPS 201-konform und FBI PIV IQS-zertifiziert mit einstellbarer FAR von 10-2 bis 10-8

QR-Code Scanner (Kamera)

Superschnelle, fehlerfreie Lesefähigkeit. Kein zusätzliches Hardware-Gerät erforderlich. Der Bildschirm Ihres Smartphones reicht aus. Kann für zusätzliche Sicherheit mit anderen Authentifizierungsmethoden kombiniert werden.

Kundenspezifischer Leser

Wenn Sie bereits ein Lesegerät eines Drittanbieters mit bestimmten Formaten und/oder Merkmalen verwenden, kann es problemlos in unsere Systeme integriert werden.

-

Wir wissen, dass sich die Anzahl der zu verwaltenden Schlüssel mit der Zeit verändern kann. Daher können Sie bei ecos genau die benötigte Anzahl auswählen und müssen nicht in 5er oder 10er Schritten erweitern. Sie zahlen nur, was Sie tatsächlich nutzen. Weitere Steckplätze werden mit Hilfe eines Lizenzcodes aktiviert, so dass weder Liefergebühren noch ein Technikereinsatz notwendig sind.

-

Verriegelte und Unverriegelte Steckplätze

Bei der Konfiguration Ihres Schlüsselschranks können Sie neben der genauen Anzahl auch den exakten Typ der Steckplätze bestimmen. Verriegelte Steckplätze bieten zusätzliche Sicherheit, da der ID-Stecker physikalisch gesichert ist. Bei unverriegelten Steckplätzen kann, sobald die Tür geöffnet wurde, ein Benutzer ohne Schlüsselberechtigung diesen dennoch ziehen. Ein Alarm wird dabei auch ausgelöst.

Normale und große Schlüssel

Um große Schlüssel über 9cm Länge zu verwalten gibt es die Möglichkeit, jede zweite Reihe zu deaktivieren oder unsere „wide“ Frontplatten zu nutzen.

Siegel und Karten

Sie können zwischen verschiedenen Siegeln wählen, entsprechend der Wichtigkeit der verwalteten Schlüssel. Mit verschiedenem Zubehör können auch Kredit- oder RFID-Karten gehandhabt werden.

-

Sie können ganz einfach Ihr Unternehmenslogo über die Software auf das Bedienterminal laden, es fallen keine Entwicklungskosten an. So integriert sich der Schrank problemlos in Ihre Eingangshallen und Gänge.

-

Häufig werden Schlüssel und diverse Gegenstände gemeinsam genutzt, deshalb sind unsere Systeme ganz einfach kombinierbar. Mit einem „Connector“ Kabel können Schlüsselschränke und Fachanlagen an einer Bedieneinheit und in einer Software verwaltet werden.

-

Bei einer geringen Menge an Schlüsseln macht es meistens Sinn, diese in Fächern aufzubewahren. Bei hochkritischen Anwendungen bietet ein solches Schlüsselfach am meisten Sicherheit, da der darin gelagerte Schlüssel separat von denen im Schlüsselschrank verwaltet wird. Durch die dicken Stahlwände des Fachs ist dieser auch vor Blicken geschützt. Die andere Stärke des Schlüsselfachs liegt darin, zusammen mit dem Schlüsseln ein zusätzliches Objekt ausgeben zu können. Korrespondierend mit Ihren Unternehmensprozessen können dies Dokumente, Ausweise oder Smartphones sein.

-

5 verschiedene Gehäusegrößen können Ihren Bedarf abbilden.

In einem einzigen Gehäuse haben bis zu 360 Schlüssel Platz.Über Extensions können ohne Probleme weitere Schränke angeschlossen werden.

Wir empfehlen maximal 5000 Schlüssel an einer Steuereinheit.

Ansonsten entsteht „Stau“ am Schrank und ein Sicherheitsrisiko durch die räumliche Distanz zum entsperrten Schlüssel. Die Extensions können ohne Probleme nachträglich installiert werden.

Integrierte Sicherheit in unserem Schlüsselmanagementsystem

Als zentrale Schnittstelle im Unternehmen muss der elektronsiche Schlüsselschrank gegen alle möglichen Gefahren gewappnet sein. Deshalb ist unser Schlüsselmanagementsystem auf Ihre Sicherheit ausgerichtet.

- Eingebaute Videoüberwachung

- Alarm Relais für weiterführende Aktionen

- Zweiteiliger Notfallmodus

- Intern abgesichert und verschlüsselt

-

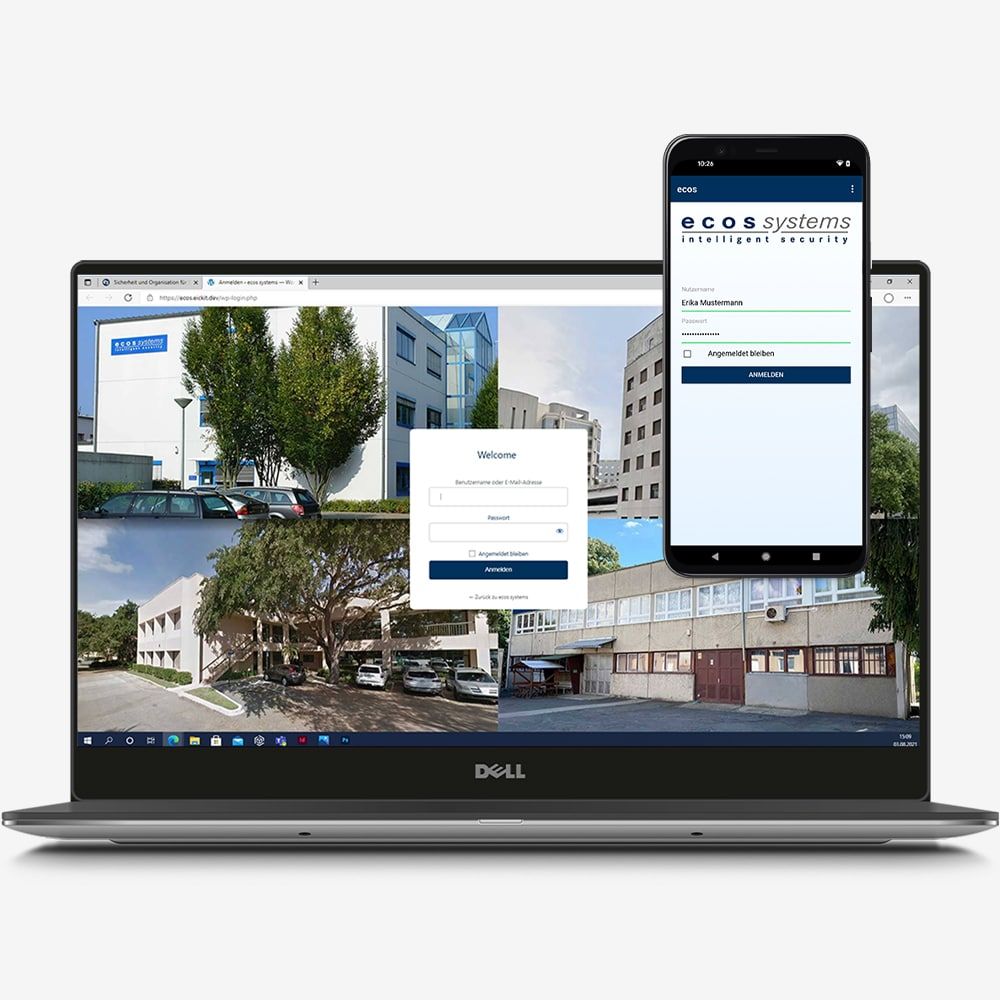

Jede Aktion am Schlüsselschrank, wie das Öffnen der Tür, das Ziehen & Stecken der Schlüssel, oder das Öffnen der Bedieneinheit, kann von der Kamera und dem Mikrofon aufgenommen werden. Das erlaubt dem Administrator die Identität des Nutzers ohne Zweifel nachzuweisen.

-

Neben den standardmäßigen Alarmen als Push-Benachrichtigung oder E-Mail können auch potenzialfreie Kontakte sofortige Aktionen auslösen. Neben den 4 stets enthaltenen potenzialfreien Kontakten können weitere eingebaut werden, aber auch Schaltrelais installiert werden. Das ist nützlich, um die Leitstelle zu informieren oder den Raum zu verriegeln.

-

Die integrierte Notfallbatterie lässt das System ohne Unterbrechung bis zu 12 Stunden weiterlaufen, falls es einen Stromausfall gibt oder der Stromanschluss gezogen wurde.

Ohne Strom kann der Schrank natürlich weiterhin manuell genutzt werden. Mit einem Administratorschlüssel sind in wenigen Handgriffen alle Schlüssel zugänglich.

Der manuelle Zugang ist mit Hochsicherheitsschlössern vor fremdem Eindringen abgesichert. Optional können wir auch Ihre eigenen Schlösser einbauen. -

Die internen Hardwarekomponenten und die Firmware Architektur sind mittels Elliptische-Kurven-Kryptografie (ECC) verschlüsselt. So können selbst im unwahrscheinlichen Fall von fremdem Eindringen in den Schrank keine Daten gelesen, manipuliert oder heruntergeladen werden.

Für mehr Details zum Verfahren rufen Sie uns gerne an!

Weitere technische Informationen zu unseren Schlüsselschränken finden Sie hier!

Sie haben Fragen oder benötigen ein Angebot?

„*“ zeigt erforderliche Felder an